Puntos clave

- La Ley Marco de Ciberseguridad de Chile aumenta la presión sobre la preparación operativa: Los líderes de seguridad necesitan equipos capaces de detectar amenazas, investigar incidentes y respaldar las decisiones de respuesta sin dilación.

- Ahora es más importante una clasificación más rápida y una evidencia más claras: Contar con una mayor visibilidad de las actividades sospechosas ayuda a reducir las interrupciones, mejorar la calidad de los reportes y favorecer la toma de decisiones más rápidas en plazos reducidos.

- Para los líderes empresariales, tanto la continuidad como el cumplimiento normativo son fundamentales: Los equipos deben ser capaces de controlar los incidentes, documentar las acciones y mantener el control durante el escrutinio reglamentario.

- Las soluciones empresariales de ANY.RUN ayudan a reducir el riesgo operativo bajo la presión del cumplimiento normativo: Contribuyen a agilizar las investigaciones, reforzar la evidencia y a un mejor control de los flujos de trabajo de análisis.

Según ANY. RUN, Chile ha dado un paso decisivo hacia reforzar su postura nacional con respecto a la ciberseguridad tras la aprobación de la Ley n.º 21.663, conocida como la Ley Marco de Ciberseguridad.

A diferencia de los marcos de cumplimiento tradicionales centrados en políticas y documentación, el enfoque de Chile se basa en los resultados y en el riesgo. Con estas nuevas normativas, las organizaciones deben demostrar capacidades operativas reales, no sólo limitarse a un cumplimiento meramente formal.

Lo que la nueva ley exige a los equipos de seguridad

La Ley Marco de Ciberseguridad de Chile no exige herramientas específicas, pero sí establece expectativas claras en materia de preparación operativa.

Las entidades reguladas deben aplicar medidas técnicas y organizativas de forma permanente para prevenir, notificar y resolver incidentes de ciberseguridad siguiendo los protocolos de la ANCI y las normas específicas del sector. También deben notificar los ciberataques e incidentes significativos al CSIRT nacional dentro de un plazo definido.

“Para los operadores de vital importancia, la barra está más alta. Los OIV deben implementar un sistema de gestión continua en materia de seguridad de la información, mantener registros de las medidas de seguridad, desarrollar e implementar planes de continuidad operativa y de ciberseguridad, certificar dichos planes, revisarlos por lo menos cada dos años, realizar inspecciones y ejercicios de forma continua, adoptar medidas de contención rápidas, capacitar al personal y nombrar a un delegado de ciberseguridad que actúe como contraparte formal de la ANCI”, explicaron desde ANY.RUN.

Los plazos de reporte son especialmente importantes para los CISO, los directores de SOC y los MSSP que prestan servicios a clientes sujetos a regulación, ya que la ley exige una notificación temprana en un plazo de tres horas a partir del momento en que se tenga conocimiento de un incidente significativo, la presentación de un reporte actualizado en un plazo de 72 horas y la presentación de un reporte final en un plazo de 15 días. Si la entidad afectada es un OIV y el incidente interrumpe su servicio esencial, el plazo para la presentación del segundo reporte se reduce a 24 horas. Los OIV también deben comunicar un plan de acción formal en un plazo de siete días.

“El cambio fundamental es sencillo: la ley se centra menos en la intención documentada y más en la capacidad probada. No es suficiente con afirmar que existen controles; las organizaciones deben demostrar que pueden investigar actividades sospechosas, confirmar si una amenaza es real y respaldar las decisiones de respuesta con evidencia”, destacaron desde la compañía.

El desafío del cumplimiento normativo: por qué es difícil

Para los SOC y los equipos de respuesta a incidentes, los nuevos requisitos generan una presión operativa significativa:

- Sobrecarga de alertas, capacidad de análisis limitada: Las organizaciones locales enfrentan el mismo inconveniente que afecta a los SOC de todo el mundo: demasiadas alertas y poco tiempo para investigarlas adecuadamente. Los equipos de los SOC se ven abrumados por el ruido generado por las plataformas de SIEM y EDR, por lo que les cuesta distinguir las amenazas reales de los falsos positivos.

- Escasez de talento: La falta de personal calificado en ciberseguridad es grave en América Latina. De acuerdo con datos del sector, Latinoamérica sufre aproximadamente 2716 ciberataques por organización a la semana, una cifra que supera ampliamente la media mundial. No obstante, el número de analistas capacitados es insuficiente para satisfacer las demandas de investigación.

- Cuellos de botella en el análisis de malware: Muchas soluciones de sandbox emiten un veredicto, pero ofrecen una visibilidad limitada sobre el comportamiento de la amenaza o su relevancia.

- Mayor sofisticación de las amenazas: Los atacantes que operan en América Latina, especialmente en los sectores bancario y financiero de Chile, están desplegando familias de malware específicas de la región, como Mekotio, Grandoreiro, y Casbaneiro. Estas amenazas utilizan técnicas de evasión novedosas diseñadas específicamente para burlar los sistemas de detección heredados.

Cierre las brechas de seguridad con una mejor visibilidad, análisis y respuesta ante las amenazas

En el nuevo marco normativo de Chile, las brechas de seguridad ya no son sólo vulnerabilidades técnicas. Pueden traducirse en incumplimientos normativos, retrasos en la emisión de reportes y riesgos empresariales más amplios. En este contexto, desde ANY.RUN destacaron que la solución ayuda a las organizaciones a cerrar esas brechas con una mayor visibilidad de las amenazas, un análisis más rápido y flujos de trabajo de respuesta más sólidos.

Entre las funciones de ANY.RUN, se destacan:

- Inteligencia de amenazas para una mejor visibilidad y priorización: La búsqueda de inteligencia de amenazas de ANY.RUN ayuda a los equipos a enfocarse en las amenazas de mayor relevancia para su entorno. En lugar de tratar la inteligencia de amenazas como cualquier otro conjunto de datos, funciona como una capa operativa que conecta el contexto de la amenaza con la priorización y la acción a lo largo del ciclo de vida del SOC.

- Análisis de comportamiento para una investigación más rápida y evidencia más clara: El sandbox interactivo de ANY.RUN ayuda a los equipos de seguridad a investigar las amenazas por medio de un análisis de comportamiento real. En lugar de recibir sólo un veredicto, los analistas pueden observar la actividad maliciosa conforme se desarrolla, comprender la cadena de ataque, extraer indicadores y ver el contexto más amplio del incidente. Esto facilita la validación más rápida de las amenazas, respalda las decisiones de contención y genera pruebas más claras para la elaboración de reportes, auditorías y revisiones posteriores al incidente.

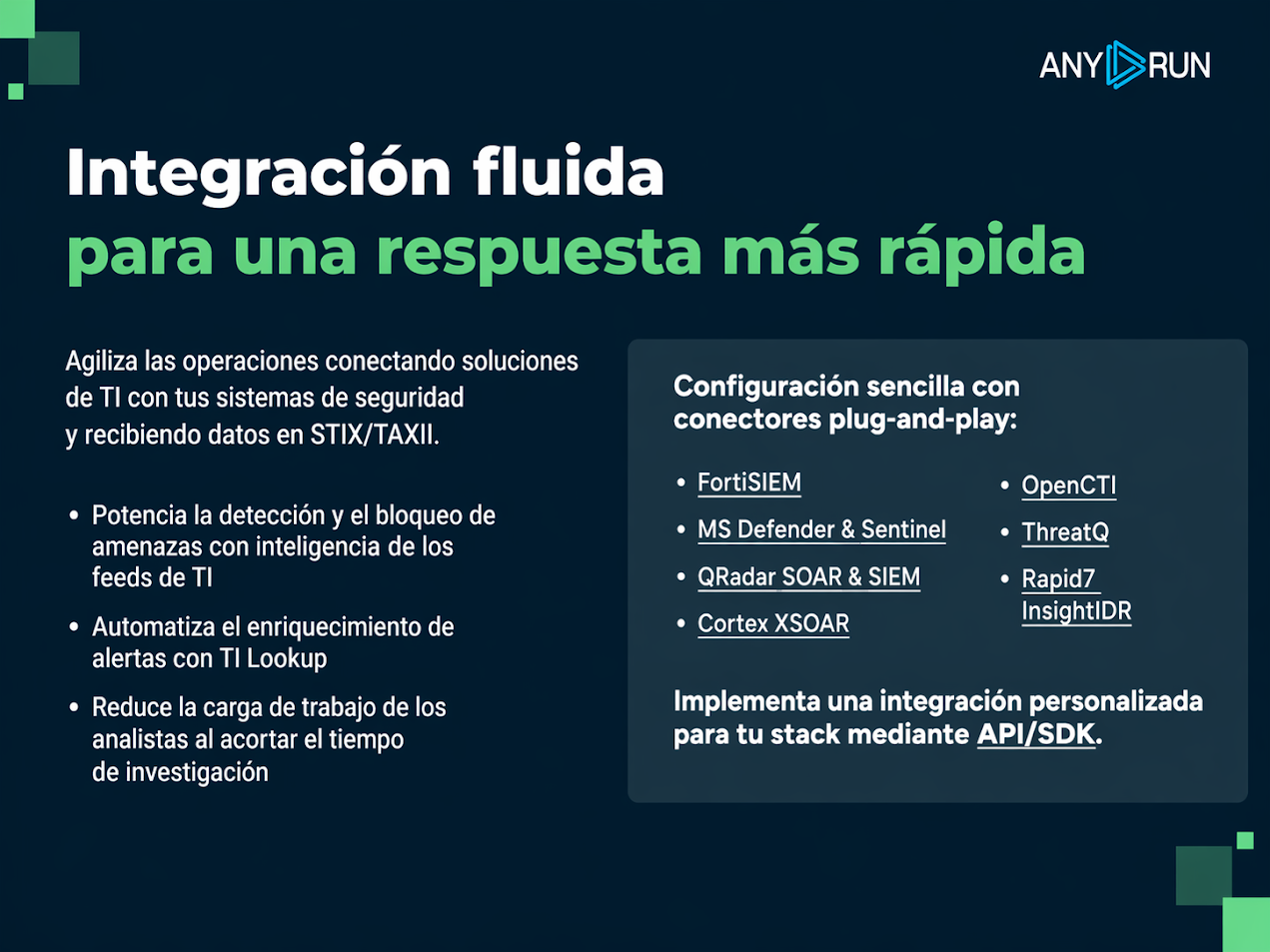

- Integraciones y fuentes sobre amenazas para una detección y respuesta más rápidas: ANY.RUN ayuda a reducir la fricción conectando la inteligencia de amenazas y el análisis de sandbox directamente a los flujos de trabajo de seguridad existentes mediante conectores preconfigurados, STIX/TAXII y opciones de API/SDK. Esto permite a los equipos trasladar los datos de investigación a entornos SIEM, SOAR, EDR y TIP más rápidamente, de manera que el enriquecimiento, la correlación y la respuesta puedan realizarse con un menor esfuerzo manual.

Los equipos de seguridad también necesitan tener la certeza de que los análisis confidenciales pueden gestionarse en un entorno controlado que respalde la gobernanza interna, la confidencialidad y la preparación para auditorías.

Desde ANY.RUN mencionaron que la plataforma responde a esa necesidad con seguridad certificada SOC 2 Tipo II y análisis en sandbox privados con control de acceso, diseñados para investigaciones confidenciales.

“Las sesiones en el sandbox privado de ANY.RUN se mantienen confidenciales gracias a estrictos controles de acceso y al procesamiento cifrado de los datos, lo que ayuda a las organizaciones a investigar amenazas sin exponer los datos de los casos a la comunidad pública”, señalaron.

Esto cobra especial relevancia cuando los incidentes involucran archivos internos confidenciales, entornos regulados o investigaciones que posteriormente puedan ser revisadas por auditores, ejecutivos o autoridades externas. Al reforzar los controles de privacidad en torno a los datos de análisis, las organizaciones pueden reducir el riesgo de exposición accidental, a la vez que proporcionan a los equipos de seguridad una manera menos riesgosa de investigar actividades sospechosas y conservar un rastro de evidencia verificable.